Northstarでの課題の表示

課題とは、開発者が一箇所で修正できるセキュリティ上の問題を表します。この情報は、アプリケーションセキュリティ担当と開発者にとって特に重要です。

課題は、Contrastで関連付けされてまとめられた、Contrast ASTおよびADRテクノロジからの全ての観測データで構成されます。

Use the filters to refine the view. Refining the view lets you filter, triage, and prioritize the Issues list based on what Contrast analyzed and how the issue is detected.

Contrastで課題が生成される仕組み

Contrastエージェントが組み込まれたアプリケーションが攻撃されると、Contrastで自動的に課題が生成されます。Contrastで新たな脆弱性が検出されると、課題が生成されます。ステータスが「攻撃検出済」、「疑わしい」、「ブロック済」の攻撃イベントでも、課題が生成されます。

開始する前に

アクションと権限に、必要な権限が記載されています。

手順

課題の一覧を表示するには、左側のナビゲーションから課題を選択します。

表示を昇順または降順に並べ替えるには、列見出しの横にある矢印(

)アイコンを選択します。

一覧には、各課題について次の詳細が表示されます。

深刻度:Contrastで課題に割り当てられた深刻度。

Contrastスコア:Contrastスコアは、特定の時点における課題またはインシデントのリスクを表します。このスコアの決定には、Contrast SAST、IAST、SCA、ADR、およびオブザーバビリティのテクノロジからの情報を利用しています。

スコアの算出には、主に共通脆弱性評価システムバージョン4(CVSS 4)を使用しています。

課題:課題の種類と場所。例( "/WebGoat/SqlInjectionAdvanced/attack6a"ページの"userid_6a"パラメータからのSQLインジェクション)

課題ID:Contrastで課題に割り当てられた識別子。形式は以下の通りです。

ISS-<year>-<numberOfIssues>例えば、

ISS-2025-10は、2025年に発生し、Contrastで報告された10件目の課題を表します。ステータス:課題のステータス(オープンまたはクローズ)。

アプリケーション:Contrastで課題が検出されたアプリケーションの名前。

アプリケーションとその関連エンティティ(サーバ、呼び出しAPI、データベース)の間の関係を表示するには、アプリケーションのリンクを選択してエクスプローラーでビューを開きます。

観測数:Contrastで、この課題が観測された回数。

最後の検出:アプリケーションで課題が最後に検出された時間。

直近のインシデント:課題に関連する直近のインシデントの日付。

特定の課題の詳細を表示するには、その課題を選択します。 概要タブに、次の詳細が表示されます。

課題ID:Contrastで課題に割り当てられた識別子。

関連アプリケーション:Contrastで課題が確認されたアプリケーション。

深刻度:Contrastで課題に割り当てられた深刻度。

ステータス:課題のステータス(オープンまたはクローズ)。

最初の検出:Contrastで最初に課題が検出された日付。

最後の検出:Contrastで最後に課題が検出された日付。

ルール:課題に関連するContrastルール。

MITRE:課題に関連するMITRE ATT&CK戦術へのリンク。

MITRE ATT&CKフレームワークは、実世界で観測された攻撃者の戦術や手法をまとめたナレッジベースです。

単一の攻撃イベントが複数の戦術にマッピングされることがあります。多段階の攻撃イベントが発生した場合、観測されたイベントは、より大規模な攻撃連鎖内の単一のアクションを表している可能性があります。あるいは、脅威ベクトルを示している可能性もあります。

イベントデータを、WAF(Webアプリケーションファイアウォール)やEDR(エンドポイントにおける検知と対応)ソリューションなど、他のセキュリティツールからのセキュリティ情報と組み合わせることで、戦術をより正確に特定することができます。この精緻化により、攻撃の全容を把握することができます。

イベントをATT&CK戦術にマッピングすることは、リスク評価において非常に重要です。これにより、リスクの高い領域を特定し、新しい検知方法の開発に優先順位を付けることができます。このプロセスは、セキュリティカバレッジの拡大につながります。

詳細については、 MITRE ATT&CKをご覧ください。

Data type: The source of the issue.

Target: What Contrast analyzed: code or a library.

Sensor: How Contrast detected the issue. The current value is Contrast agent.

Technique: The analysis technique: static or runtime.

関連するアセット:課題に関連付けられているサーバと環境。

関連するインシデント:Contrastで課題に対して作成されたインシデント。

修正方法:Contrastインテリジェント修正ガイダンスの情報と、利用可能な場合はContrast運用ガイドを含む、課題を解決するためのガイダンス。

インシデントのアクティビティログを表示するには、アクティビティタブを選択します。

Contrastの全てのアクティビティと課題の変更に関するアクティビティを表示するには、 全てタブを選択します。

最新フィルターを使用して、新しい順に順序を変更できます。

コメントを表示するには、コメントタブを選択します。

コメントを追加するには、「コメントを追加」ボックスにコメントを入力し、矢印アイコンを選択します。

To view the data that led Contrast to create an issue, select the Evidence tab. Depending on the issue type, this tab could include information such as:

HTTP info Details for the HTTP request.

This section is available only when the vulnerability has HTTP information associated with it

Details such as (displayed categories vary depending on the issue type):

HTTP parameter found in the request

Data flow from the parameter to the return value

String operations that occurred (includes the line number of the code)

Rule violations

Untrusted data

And more...

For additional details, expand any of the Details categories to view:

Class methods

Objects

Return values

Parameters

Stack traces

Use the filter to view stack traces for all code, library code, or custom code.

Contrastの観測データの一覧を表示するには、観測タブを選択します。 観測データの一覧には、次の情報が含まれます。

ソースIP:攻撃イベントの発生元のIPアドレス。

ルール:攻撃値が違反したContrastルールの名前。

アプリケーション:Contrastで攻撃イベントが検知されたアプリケーションの名前。

アプリケーションとその関連エンティティ(サーバ、呼び出しAPI、データベース)の間の関係を表示するには、アプリケーションのリンクを選択してエクスプローラーでビューを開きます。

サーバ:Contrastで攻撃イベントが検知されたサーバ名。

検知:Contrastで攻撃イベントが検知された時間。

結果:攻撃イベントの結果。考えられる結果としては、深刻度の高い順に次のとおりです:

攻撃検出済:

Contrastで、攻撃イベントが境界(ペリメータ)で検知され、シンクで攻撃が成立したことが確認されました。モードは監視に設定されています。

次の深刻度にマップされます:重大または高

疑わしい:

境界のみを対象とするルールがブロックモードに設定されている場合に、信頼度の低い攻撃イベントが境界で検知されました。

境界のみを対象とするルールが監視モードに設定されている場合に、信頼性の高いまたは低い攻撃イベントが境界で検知されました。

シンクのみのヒューリスティックを使用して攻撃イベントが検知されました。モードは監視に設定されています。

次の深刻度にマップされます:中

ブロック済:

Contrastで、攻撃イベントが境界で検知され、シンクで攻撃が成立したことが確認されました。モードはブロックに設定されています。

シンクのみのヒューリスティックを使用して攻撃イベントが検知されました。モードはブロックに設定されています。

次の深刻度にマップされます:情報

探査検出:

境界で攻撃イベントが検知されましたが、シンクでは攻撃が成立したことが確認されませんでした。モードはブロックまたは監視に設定されています。

これらは、攻撃者がアプリケーションの脆弱性を探索、スキャン、ファジングしている可能性を示す、効果のない攻撃です。

次の深刻度にマップされます:低

URL:攻撃者が攻撃イベントに使用したパス。

攻撃値:攻撃者が送信した値であり、Contrastエージェントがシンクへの送信を検知した値。

ビューを絞り込む

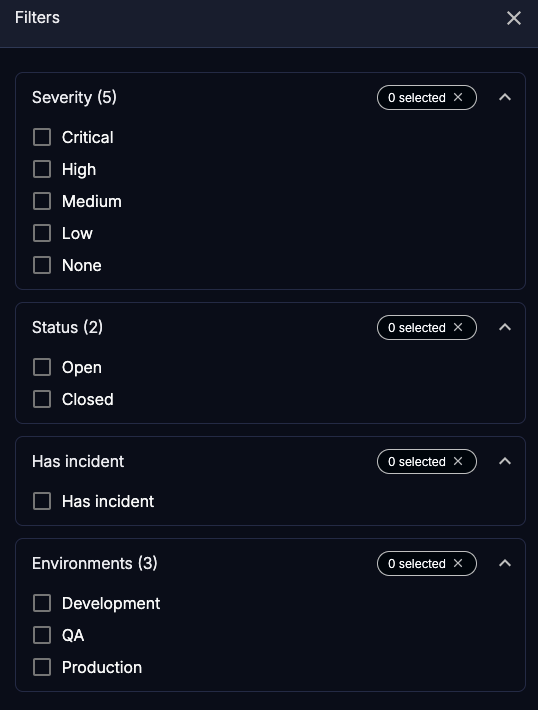

表示を絞り込むには、 フィルタアイコン()を選択してフィルタパネルを開き、1 つ以上のフィルタを選択します。利用可能なフィルターは以下のとおりです。

The available filters are:

Time: The time frame for the view

Select a displayed time frame or select Custom to specify a customized time frame.

深刻度:インシデントの深刻度

ステータス:インシデントのステータス(オープンまたはクローズ)。

Root Library name: The name of a root library.

Use the Search box to find specific libraries.

Has incident:関連するインシデントがある課題のみを表示

Environments: The environments where Contrast found the issue: Development, QA, and Production

Data type: The source of the issue. Current filters are Vulnerability (from Assess) and Attack (from ADR or Protect).

Target: What Contrast analyzed. The current filters are Code and Library.

Sensor: How Contrast detected the issue. The current filter is Contrast agent.

Technique: The analysis technique. The current filters are Runtime and Static.