セキュリティオブザーバビリティ

Contrastのセキュリティオブザーバビリティによって、アプリケーションのセキュリティアーキテクチャと動作が実行時にモデル化されます。

この情報を使用して、脅威モデリング、ペネトレーションテストのサポート、脆弱性と攻撃に関するコンテキスト情報に関して、アプリケーションの基盤となる動きをよりよく理解することができます。

注記

現在、この機能はJava、.NET Core、.NET Framework、Node.js、およびPythonアプリケーションに対応しています。

利点

アプリケーション、サービス、APIに対してセキュリティオブザーバビリティをオンにしてContrastを追加すると、次のような動作やアクションに関する詳細な情報を簡単に表示できます。

認証(AuthN)や認可(AuthZ)など、リソースごとのセキュリティ防御)

そのような各リソースの呼び出し中に行われる危険性のある呼び出し(SQLコマンドやシステムコマンドなど)

各リソースのバックエンド接続

この情報は、次のことに利用できます。

脅威モデリングのデータフロー図

観測されたデータによって、セキュリティ体制に最も影響を与えるアプリケーションの動作とアーキテクチャの根本的なビューが提供されます。次のことが可能です。

実際のアプリケーションの動作を高パフォーマンスで検証するための継続的な監視ができる、アプリケーションの軽量なインストゥルメンテーション

アプリケーションのアーキテクチャに対する実行時の可視性(例、アプリケーションがアクセスするすべてのサービス、API、およびファイルの識別など)

ペネトレーションテストのサポート

エンドポイントに関して観測されたデータによって、テストのターゲットを効果的に設定できます。次のような情報が得られます。

アプリケーションの使用状況に基づくコンテキストに応じた動作

アプリケーションアーキテクチャに対する実行時の可視性

脆弱性の優先順位付け

観測されたデータによって、脆弱性のコンテキストに関する情報を知ることができ、その影響や悪用の可能性を判断できます。次のような情報が得られます。

アプリケーションがアクセスするサービス、API、ファイル、データベースの識別

攻撃のコンテキスト

観測されたデータによって、サービスやAPIが攻撃を受けている時のコンテキストを理解できます。その影響や悪用の可能性を判断できます。

観測モードの設定

エージェントの設定ファイルの観測(observe)モードを設定することで、セキュリティオブザーバビリティの情報を表示する機能が有効になります。

observe: enable: true

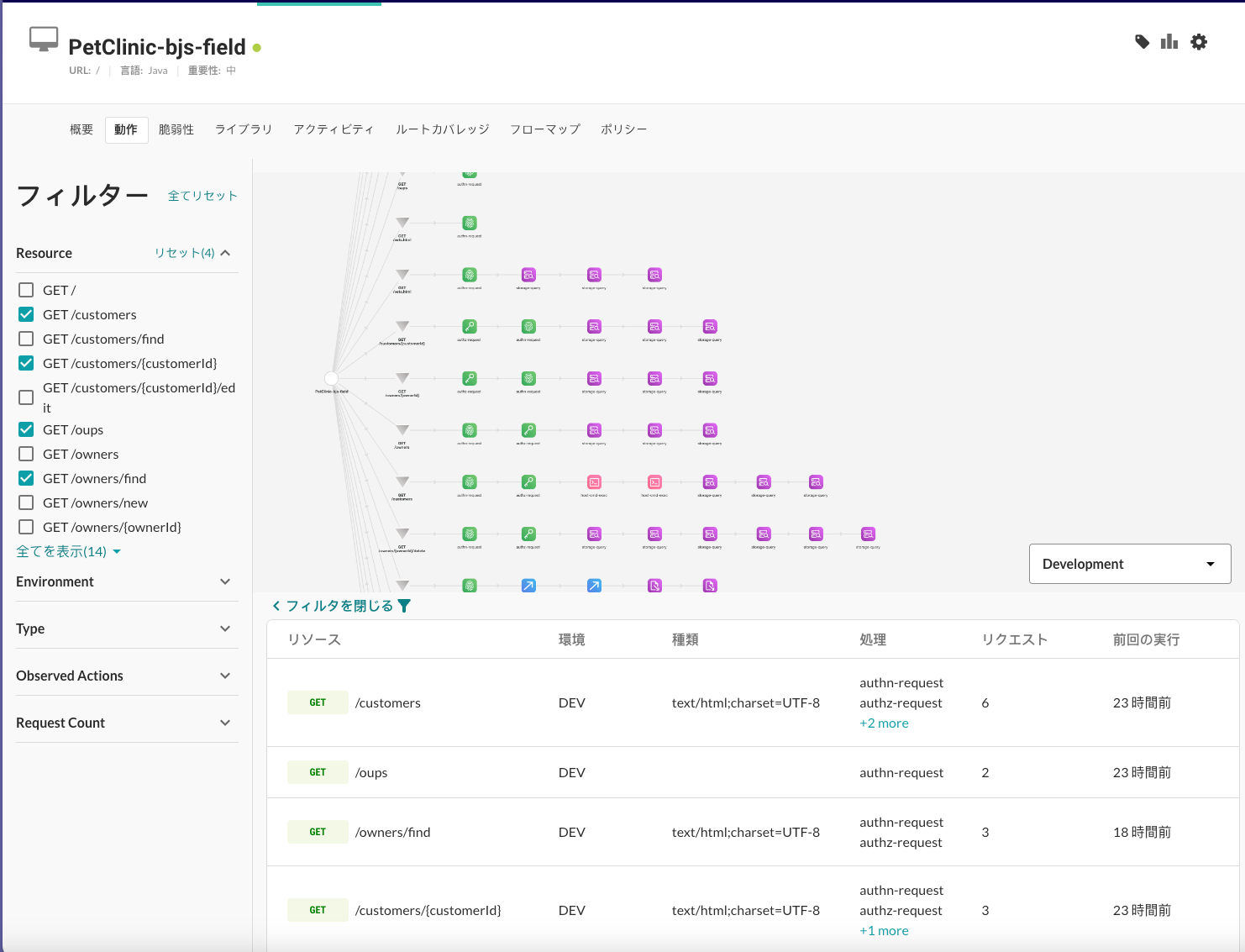

観測モードをオンにしてアプリケーションを疎通すると、Contrast Webインターフェイスのアプリケーションのページで動作の解析情報を確認できます。

動作の解析結果

セキュリティオブザーバビリティによって利用できる、実行時の動作の解析結果には、主に以下のような情報があります。

アプリケーションモデル:アプリケーション内で検出された動作と他のコンポーネントとの接続をグラフィカルに表現したものです。

リソース:使用されたルート、メッセージキュー、Webリクエストなど、アプリケーションのエントリポイントを特定します。

種類:リソースが使用するレスポンスタイプです。例、

application/jsonやtext/htmlなど。処理:アプリケーション内でContrastによって観測されたセキュリティ関連の動作、例:

データベース接続(データベースのインスタンス名を含む)

アクセスしたファイルやディレクトリの名前を含む、ファイルシステムへのアクセス

アウトバウンドサービスやAPIコール

認証と認可の検出

システムコマンド

潜在的に危険な関数

セキュリティ制御:カスタムのセキュリティ制御が適用されているサービスまたはAPI のルートを示します。

環境: 処理が発生する環境。開発、QA、本番。

リクエスト: リソースに対するリクエストの数。

前回の実行: リソースがアプリケーションで最後に実行された時間。